Menguasai TIK Kelas X Semester 2: Kumpulan Soal Latihan dan Pembahasan Mendalam

Semester 2 kelas X merupakan tahap krusial dalam mendalami materi Teknologi Informasi dan Komunikasi (TIK). Pada fase ini, siswa tidak hanya diajak untuk memahami konsep dasar, tetapi juga mulai mengaplikasikan pengetahuan tersebut dalam berbagai skenario praktis. Memahami contoh soal yang relevan dan mendalam adalah kunci untuk menguasai materi, mempersiapkan diri menghadapi penilaian akhir, dan membangun fondasi yang kuat untuk pembelajaran TIK di jenjang selanjutnya.

Artikel ini akan menyajikan kumpulan contoh soal materi TIK kelas X semester 2 yang mencakup berbagai topik penting, disertai dengan pembahasan rinci untuk setiap soal. Tujuannya adalah memberikan pemahaman yang komprehensif, membekali siswa dengan strategi menjawab yang efektif, dan meningkatkan kepercayaan diri dalam menghadapi ujian.

Topik-Topik Utama yang Sering Muncul di Kelas X Semester 2

Sebelum kita masuk ke contoh soal, penting untuk mereview kembali topik-topik utama yang biasanya diajarkan di semester 2 kelas X. Topik-topik ini umumnya meliputi:

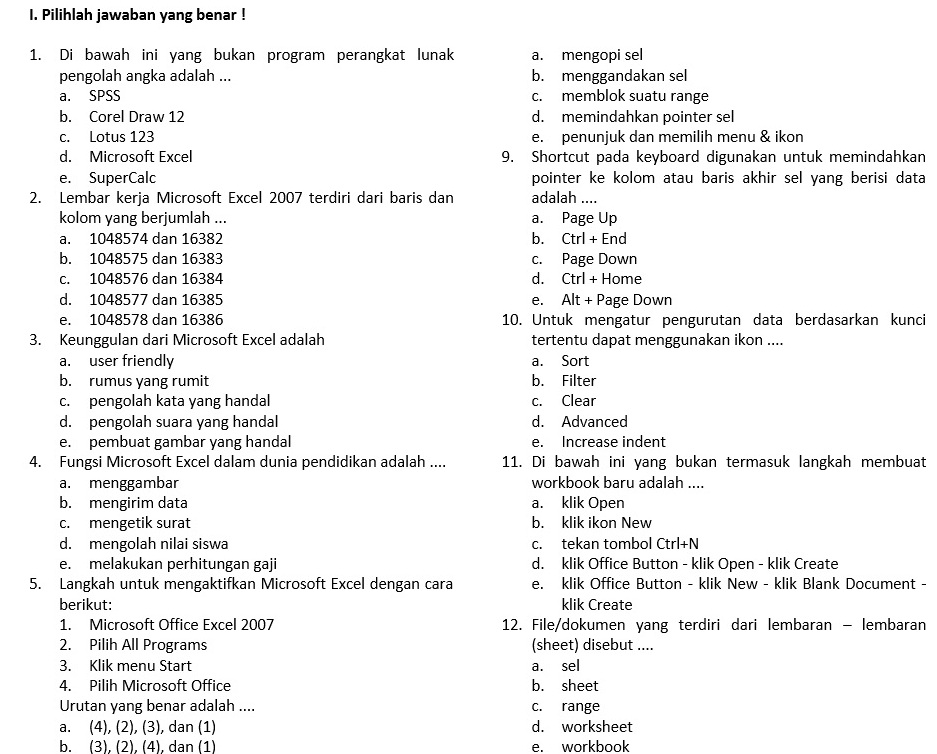

- Perangkat Lunak Aplikasi: Pengenalan lebih mendalam terhadap berbagai jenis perangkat lunak, seperti pengolah kata, pengolah angka, pengolah presentasi, dan perangkat lunak desain grafis dasar. Fokusnya pada fitur-fitur lanjutan dan teknik penggunaannya.

- Jaringan Komputer: Konsep dasar jaringan komputer, termasuk topologi jaringan, jenis-jenis jaringan (LAN, WAN), protokol jaringan, serta perangkat keras jaringan seperti router dan switch.

- Internet dan World Wide Web: Cara kerja internet, protokol-protokol penting (HTTP, FTP, TCP/IP), pencarian informasi efektif di internet, etika berinternet, serta konsep dasar website dan cara kerjanya.

- Keamanan Informasi: Ancaman keamanan informasi (malware, phishing, hacking), cara melindungi data pribadi, pentingnya kata sandi yang kuat, serta konsep dasar enkripsi dan antivirus.

- Sistem Operasi: Fungsi dan jenis-jenis sistem operasi, manajemen file dan folder, serta pengaturan dasar sistem operasi.

- Etika dan Hukum TIK: Pengenalan tentang hak cipta, plagiarisme, lisensi perangkat lunak, dan undang-undang terkait TIK.

Mari kita bedah beberapa contoh soal dari topik-topik di atas.

>

Contoh Soal dan Pembahasan

Soal 1: Pengolahan Kata Tingkat Lanjut (Microsoft Word/Google Docs)

Seorang siswa sedang membuat laporan penelitian tentang dampak media sosial terhadap remaja. Ia ingin memastikan laporan tersebut memiliki tampilan profesional dan mudah dibaca. Siswa tersebut menggunakan fitur "Styles" untuk memformat judul bab, sub-bab, dan paragraf isi. Selain itu, ia juga perlu membuat daftar isi otomatis dan menambahkan penomoran halaman yang konsisten.

Pertanyaan:

a. Jelaskan langkah-langkah umum untuk membuat daftar isi otomatis di Microsoft Word atau Google Docs menggunakan fitur "Styles".

b. Mengapa penggunaan "Styles" sangat direkomendasikan dalam pembuatan dokumen panjang seperti laporan penelitian? Berikan minimal dua alasan.

c. Jika siswa tersebut ingin menyertakan kutipan dari jurnal ilmiah dalam laporannya dan membuatnya sesuai dengan gaya sitasi APA, fitur atau metode apa yang sebaiknya ia gunakan untuk mengelola dan memformat kutipan tersebut?

Pembahasan:

a. Langkah-langkah Membuat Daftar Isi Otomatis:

- Terapkan Styles: Pastikan setiap judul bab diberi style "Heading 1", setiap sub-bab diberi style "Heading 2", dan seterusnya. Jika style bawaan tidak sesuai, Anda bisa memodifikasinya atau membuat style baru.

- Posisikan Kursor: Letakkan kursor di halaman tempat daftar isi akan ditampilkan (biasanya di awal dokumen).

- Masukkan Daftar Isi:

- Microsoft Word: Buka tab "References" (Referensi), lalu pilih "Table of Contents" (Daftar Isi). Pilih salah satu gaya daftar isi otomatis yang tersedia, atau pilih "Custom Table of Contents" untuk pengaturan lebih lanjut.

- Google Docs: Buka tab "Insert" (Sisipkan), lalu pilih "Table of contents" (Daftar Isi). Pilih salah satu format yang disediakan.

- Perbarui Daftar Isi: Jika ada perubahan pada judul atau struktur dokumen setelah daftar isi dibuat, klik kanan pada daftar isi dan pilih "Update Field" (Perbarui Bidang) atau opsi serupa untuk memperbarui daftar isi agar sesuai dengan dokumen yang terbaru.

b. Alasan Penggunaan Styles:

- Konsistensi Format: Styles memastikan bahwa semua elemen yang memiliki peran yang sama (misalnya, semua judul bab) memiliki format yang identik. Ini menciptakan tampilan yang profesional, terorganisir, dan mudah dibaca. Tanpa styles, siswa harus memformat setiap judul secara manual, yang rentan terhadap ketidakkonsistenan dan memakan waktu.

- Efisiensi Pembuatan Dokumen Panjang: Penggunaan styles sangat mempermudah pembuatan elemen-elemen penting seperti daftar isi, daftar gambar, daftar tabel, dan bahkan penomoran bab yang kompleks. Dengan mengubah style induk, semua elemen yang menggunakan style tersebut akan diperbarui secara otomatis, menghemat waktu dan mengurangi kesalahan.

c. Mengelola dan Memformat Kutipan (Gaya APA):

Siswa sebaiknya menggunakan fitur "Citations & Bibliography" (Kutipan & Bibliografi) yang tersedia di Microsoft Word (tab "References") atau Google Docs (tab "Tools" > "Citations"). Fitur ini memungkinkan pengguna untuk:

- Memasukkan Sumber: Menambahkan detail sumber kutipan (buku, artikel jurnal, website, dll.) secara terstruktur.

- Memilih Gaya Sitasi: Memilih gaya sitasi yang diinginkan, seperti APA, MLA, Chicago, dll.

- Membuat Kutipan Langsung (In-text Citation): Menyisipkan kutipan langsung dalam teks dengan format yang sesuai gaya (misalnya, (Penulis, Tahun, hlm. XX)).

- Membuat Daftar Pustaka (Bibliography): Menghasilkan daftar pustaka otomatis di akhir dokumen yang berisi semua sumber yang dikutip, diformat sesuai gaya yang dipilih.

>

Soal 2: Jaringan Komputer dan Internet

Seorang pemilik warung internet (warnet) ingin membangun jaringan lokal (LAN) di tempat usahanya agar seluruh komputer dapat saling terhubung dan berbagi koneksi internet. Ia juga mempertimbangkan agar setiap komputer dapat mengakses printer bersama yang terpasang di salah satu komputer.

Pertanyaan:

a. Jelaskan topologi jaringan apa yang paling umum dan efisien untuk digunakan dalam kasus warnet tersebut, serta sebutkan minimal dua perangkat keras utama yang dibutuhkan untuk membangun jaringan LAN tersebut.

b. Jika koneksi internet yang digunakan adalah internet rumahan melalui modem ADSL, perangkat apa yang paling penting untuk menghubungkan modem tersebut ke jaringan LAN warnet agar semua komputer bisa berbagi koneksi? Jelaskan fungsinya.

c. Selain topologi fisik, jelaskan secara singkat konsep protokol TCP/IP dalam konteks jaringan internet. Mengapa protokol ini penting?

Pembahasan:

a. Topologi Jaringan dan Perangkat Keras:

- Topologi: Topologi yang paling umum dan efisien untuk kasus warnet adalah Topologi Star (Bintang). Dalam topologi ini, setiap komputer terhubung ke sebuah perangkat pusat. Keunggulannya adalah jika satu kabel putus atau satu komputer bermasalah, tidak akan mempengaruhi komputer lain dalam jaringan.

- Perangkat Keras Utama:

- Switch (atau Hub): Perangkat pusat yang menghubungkan semua komputer dalam jaringan. Switch lebih cerdas dari hub karena ia mengirimkan data hanya ke tujuan yang dituju, sehingga mengurangi tabrakan data dan meningkatkan efisiensi.

- Kabel UTP (Unshielded Twisted Pair) dan Konektor RJ45: Digunakan untuk menghubungkan setiap komputer ke switch, serta menghubungkan switch ke perangkat lain.

- Network Interface Card (NIC) / Kartu Jaringan: Setiap komputer harus memiliki kartu jaringan agar bisa terhubung ke kabel jaringan.

b. Perangkat untuk Berbagi Koneksi Internet:

Perangkat yang paling penting adalah Router.

- Fungsi Router: Router berfungsi sebagai gerbang (gateway) antara jaringan lokal (LAN) warnet dan jaringan yang lebih luas (Internet/WAN). Ia menerima koneksi dari modem internet dan mendistribusikannya ke semua komputer di dalam LAN. Router juga bertugas menerjemahkan alamat IP lokal menjadi alamat IP publik (NAT – Network Address Translation) sehingga semua komputer dapat berbagi satu alamat IP publik dari ISP. Dalam banyak kasus, router modern juga memiliki fungsi switch terintegrasi.

c. Protokol TCP/IP:

- Konsep TCP/IP: TCP/IP (Transmission Control Protocol/Internet Protocol) adalah seperangkat protokol komunikasi yang menjadi dasar cara kerja internet. Protokol ini terdiri dari dua bagian utama:

- IP (Internet Protocol): Bertanggung jawab untuk pengalamatan dan pengiriman paket data dari sumber ke tujuan melintasi jaringan. Setiap perangkat yang terhubung ke jaringan memiliki alamat IP unik.

- TCP (Transmission Control Protocol): Bertanggung jawab untuk memastikan data dikirim secara andal dan berurutan. TCP memecah data menjadi paket-paket kecil, menandainya, dan memastikan semua paket tiba di tujuan dalam urutan yang benar, serta mengatur ulang jika ada paket yang hilang.

- Pentingnya TCP/IP: Protokol TCP/IP sangat penting karena ia adalah bahasa universal yang memungkinkan semua perangkat dan jaringan di dunia untuk berkomunikasi satu sama lain. Tanpa TCP/IP, internet seperti yang kita kenal tidak akan ada. Ia memungkinkan pengiriman email, browsing web, streaming video, dan berbagai aktivitas online lainnya.

>

Soal 3: Keamanan Informasi

Seorang pengguna internet menerima email yang mencurigakan dari sebuah bank. Email tersebut meminta pengguna untuk segera mengklik sebuah tautan untuk "memverifikasi akun" mereka karena ada "aktivitas mencurigakan". Pengguna tersebut merasa khawatir dan hampir saja mengklik tautan tersebut.

Pertanyaan:

a. Jelaskan ancaman keamanan informasi yang paling mungkin dihadapi pengguna dalam skenario di atas. Sebutkan minimal dua karakteristik dari ancaman tersebut.

b. Apa tindakan pencegahan yang seharusnya dilakukan pengguna tersebut sebelum mengklik tautan atau memberikan informasi pribadi? Berikan minimal tiga tindakan.

c. Selain melalui email, sebutkan dua jenis serangan phishing lain yang sering terjadi di internet.

Pembahasan:

a. Ancaman Keamanan Informasi (Phishing):

Ancaman yang paling mungkin dihadapi pengguna adalah Phishing.

- Karakteristik Phishing:

- Penipuan Identitas: Pelaku berpura-pura menjadi entitas terpercaya (misalnya, bank, perusahaan teknologi, instansi pemerintah) untuk mendapatkan kepercayaan korban.

- Manipulasi Emosional: Seringkali menggunakan taktik yang menimbulkan rasa urgensi, ketakutan, atau rasa ingin tahu (misalnya, "akun Anda akan diblokir", "Anda memenangkan hadiah", "ada aktivitas mencurigakan").

- Permintaan Informasi Sensitif: Tujuannya adalah untuk memancing korban agar memberikan informasi rahasia seperti nama pengguna, kata sandi, nomor kartu kredit, nomor identitas, atau data pribadi lainnya.

- Tautan Berbahaya: Seringkali menyertakan tautan yang mengarah ke situs web palsu yang dirancang untuk mencuri kredensial login atau menginstal malware.

b. Tindakan Pencegahan:

- Jangan Langsung Percaya: Jangan pernah mengklik tautan atau membuka lampiran dari email atau pesan yang mencurigakan, terutama jika berasal dari pengirim yang tidak dikenal atau isinya terasa terlalu bagus untuk menjadi kenyataan, atau terlalu mengancam.

- Verifikasi Pengirim: Periksa alamat email pengirim dengan cermat. Pelaku phishing sering menggunakan alamat email yang mirip dengan yang asli tetapi memiliki sedikit perbedaan. Jika email mengatasnamakan sebuah institusi, buka browser secara terpisah dan kunjungi situs web resmi institusi tersebut untuk mencari informasi atau menghubungi layanan pelanggan mereka secara langsung.

- Jangan Berikan Informasi Pribadi: Jangan pernah memberikan informasi pribadi atau finansial melalui email, telepon, atau pesan teks jika Anda tidak yakin sepenuhnya tentang identitas penerima dan keamanan permintaannya. Bank atau institusi resmi biasanya tidak akan meminta informasi sensitif melalui cara-cara tersebut.

- Periksa URL: Arahkan kursor mouse ke tautan (tanpa mengklik) untuk melihat alamat URL sebenarnya yang akan dituju. Jika URL terlihat aneh, tidak sesuai, atau menggunakan domain yang tidak dikenal, jangan klik.

c. Jenis Serangan Phishing Lainnya:

- Spear Phishing: Serangan phishing yang lebih tertarget dan dipersonalisasi, ditujukan kepada individu atau kelompok tertentu. Pelaku mengumpulkan informasi tentang target (misalnya, nama, jabatan, minat) untuk membuat email atau pesan yang sangat meyakinkan.

- Whaling: Bentuk spear phishing yang menargetkan individu di level eksekutif tinggi atau manajemen puncak (sering disebut "target paus"). Tujuannya adalah untuk mendapatkan akses ke data sensitif perusahaan atau melakukan transaksi finansial besar.

- Smishing (SMS Phishing): Serangan phishing yang dilakukan melalui pesan teks (SMS). Pelaku mengirimkan pesan singkat yang berisi tautan berbahaya atau instruksi untuk menelepon nomor tertentu.

- Vishing (Voice Phishing): Serangan phishing yang dilakukan melalui panggilan telepon. Pelaku berpura-pura menjadi perwakilan dari perusahaan atau institusi untuk memanipulasi korban agar memberikan informasi pribadi.

>

Soal 4: Sistem Operasi dan Manajemen File

Seorang pengguna komputer ingin mengatur file-file digitalnya agar lebih rapi dan mudah dicari. Ia memiliki banyak dokumen, foto, video, dan musik yang tersimpan di berbagai folder di hard disk-nya. Ia ingin membuat struktur folder yang efisien dan memahami cara melakukan tugas-tugas dasar manajemen file.

Pertanyaan:

a. Jelaskan fungsi utama dari Sistem Operasi (OS) dalam konteks pengelolaan file dan folder pada sebuah komputer.

b. Berikan contoh struktur folder yang efisien untuk mengorganisir berbagai jenis file yang dimiliki pengguna tersebut.

c. Sebutkan dan jelaskan minimal tiga operasi dasar manajemen file yang sering dilakukan pengguna.

Pembahasan:

a. Fungsi Utama Sistem Operasi dalam Manajemen File:

Sistem Operasi (OS) berperan sebagai perantara antara pengguna/aplikasi dan perangkat keras komputer, termasuk media penyimpanan (hard disk, SSD). Fungsi utamanya dalam pengelolaan file dan folder meliputi:

- Sistem Berkas (File System): OS menyediakan dan mengelola sistem berkas (misalnya, NTFS, FAT32, exFAT) yang menentukan bagaimana data disimpan, diorganisir, dan diakses pada media penyimpanan.

- Manajemen Direktori/Folder: OS memungkinkan pengguna untuk membuat, menghapus, mengganti nama, dan mengatur struktur hierarkis folder untuk mengorganisir file.

- Operasi File: OS menyediakan antarmuka (GUI atau CLI) bagi pengguna dan aplikasi untuk melakukan operasi dasar pada file seperti membuat, membuka, membaca, menulis, menyalin, memindahkan, menghapus, dan mencari file.

- Keamanan File: OS dapat menerapkan izin akses ke file dan folder untuk mengontrol siapa yang dapat membaca, menulis, atau mengeksekusi file tertentu.

b. Contoh Struktur Folder yang Efisien:

Struktur folder yang efisien bersifat hierarkis dan berdasarkan kategori. Berikut adalah contohnya:

```

atau

├── Dokumen

│ ├── Pribadi

│ │ ├── Keuangan

│ │ ├── Kesehatan

│ │ └── Lain-lain

│ ├── Akademik

│ │ ├── Kelas X

│ │ │ ├── TIK

│ │ │ ├── Matematika

│ │ │ └── ...

│ │ └── Universitas (jika ada)

│ └── Pekerjaan (jika relevan)

├── Foto

│ ├── Liburan

│ │ ├── 2023-Bali

│ │ └── 2024-Jepang

│ ├── Acara

│ │ ├── Ulang Tahun

│ │ └── Pernikahan

│ └── Potret

├── Video

│ ├── Pribadi

│ ├── Film

│ └── Tutorial

├── Musik

│ ├── Artis A

│ ├── Artis B

│ └── Genre

└── Unduhan (Downloads)

├── Dokumen Sementara

└── Program Instalasi

```

**Penjelasan:**

* Memisahkan berdasarkan tipe file utama (Dokumen, Foto, Video, Musik).

* Dalam setiap tipe, dibuat sub-kategori yang lebih spesifik (misalnya, berdasarkan waktu, acara, atau subjek).

* Folder "Unduhan" digunakan untuk file yang baru diunduh dan kemudian bisa dipindahkan ke kategori yang tepat.c. Operasi Dasar Manajemen File:

- Menyalin (Copy): Membuat salinan identik dari sebuah file atau folder di lokasi yang berbeda. File asli tetap utuh di lokasi semula. Operasi ini berguna untuk membuat cadangan atau mendistribusikan file ke beberapa tempat.

- Memindahkan (Move): Mengubah lokasi asli sebuah file atau folder ke lokasi baru. File atau folder asli akan hilang dari lokasi semula. Operasi ini digunakan untuk mengatur ulang file agar lebih rapi atau memindahkannya ke tempat yang lebih sesuai.

- Menghapus (Delete): Menghilangkan file atau folder dari media penyimpanan. Dalam banyak sistem operasi, file yang dihapus akan masuk ke "Recycle Bin" (Tempat Sampah) terlebih dahulu sebelum dihapus permanen. Operasi ini digunakan untuk menghapus file yang tidak lagi dibutuhkan agar tidak memakan ruang penyimpanan.

>

Soal 5: Etika dan Hukum TIK

Seorang siswa menggunakan sebuah gambar dari internet untuk tugas presentasinya tanpa mencantumkan sumbernya. Ia juga menyalin sebagian teks dari sebuah artikel blog dan memasukkannya ke dalam laporan tertulisnya tanpa memberikan atribusi kepada penulis asli.

Pertanyaan:

a. Jelaskan konsep hak cipta dalam konteks karya digital seperti gambar dan tulisan.

b. Apa yang dimaksud dengan plagiarisme? Mengapa tindakan siswa tersebut dapat dikategorikan sebagai plagiarisme?

c. Sebutkan minimal dua konsekuensi hukum atau akademis yang mungkin dihadapi oleh siswa yang melakukan plagiarisme.

Pembahasan:

a. Hak Cipta Karya Digital:

Hak cipta adalah hak eksklusif yang diberikan oleh hukum kepada pencipta sebuah karya orisinal (misalnya, tulisan, musik, lukisan, foto, program komputer, gambar). Hak cipta memberikan pencipta kontrol atas bagaimana karyanya digunakan, disalin, didistribusikan, ditampilkan, atau diadaptasi oleh orang lain. Untuk karya digital, hak cipta berlaku sama seperti karya fisik. Pengguna tidak boleh menyalin, mendistribusikan, atau menggunakan karya digital tanpa izin dari pemegang hak cipta, kecuali jika karya tersebut berada di bawah lisensi yang mengizinkannya (misalnya, lisensi Creative Commons).

b. Plagiarisme:

Plagiarisme adalah tindakan mengambil ide, tulisan, atau karya orang lain dan menyajikannya sebagai miliknya sendiri tanpa memberikan pengakuan yang layak kepada sumber aslinya. Tindakan siswa tersebut dapat dikategorikan sebagai plagiarisme karena:

- Pengambilan Gambar Tanpa Atribusi: Menggunakan gambar dari internet tanpa mencantumkan sumbernya berarti mengklaim karya visual tersebut seolah-olah ia yang menciptakannya atau memiliki hak untuk menggunakannya secara bebas, padahal gambar tersebut dilindungi hak cipta.

- Penyalinan Teks Tanpa Atribusi: Menyalin sebagian teks dari artikel blog dan memasukkannya ke dalam laporan tanpa memberikan kutipan atau referensi kepada penulis asli adalah bentuk pencurian kekayaan intelektual. Ini sama saja dengan mengklaim ide dan kata-kata orang lain sebagai miliknya.

c. Konsekuensi Hukum atau Akademis Plagiarisme:

- Konsekuensi Akademis:

- Nilai nol untuk tugas yang bersangkutan.

- Sanksi peringatan tertulis.

- Skorsing (dikeluarkan dari sekolah/kampus untuk sementara).

- Dikeluarkan secara permanen dari institusi pendidikan.

- Pembatalan gelar akademis (jika terjadi di jenjang yang lebih tinggi).

- Konsekuensi Hukum:

- Tuntutan hukum dari pemegang hak cipta atas pelanggaran hak cipta, yang dapat berujung pada denda finansial yang besar atau tuntutan pidana (meskipun ini lebih jarang terjadi untuk pelanggaran skala kecil oleh pelajar).

>

Penutup

Menguasai materi TIK kelas X semester 2 membutuhkan pemahaman konsep yang kuat dan kemampuan untuk menerapkannya dalam berbagai skenario. Dengan mempelajari dan memahami contoh soal beserta pembahasannya secara mendalam, siswa diharapkan dapat meningkatkan kompetensi mereka, meraih hasil belajar yang optimal, dan membangun kesiapan untuk tantangan TIK di masa depan. Ingatlah bahwa TIK adalah bidang yang terus berkembang, sehingga rasa ingin tahu dan kemauan untuk terus belajar menjadi kunci utama keberhasilan. Selamat belajar dan berlatih!